تراشهی M1 آیپد پرو ممکن است یک نقص امنیتی حل نشدنی داشته باشد

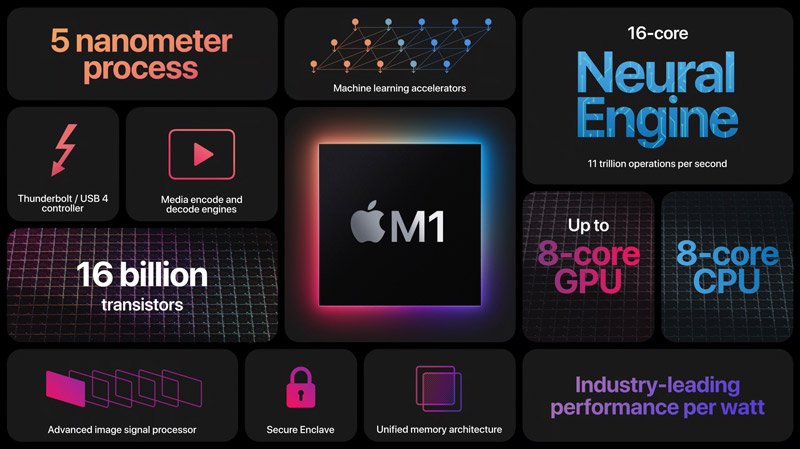

یکی از توسعهدهندگان به نام Hector Martin بهتازگی اعلام کرده است که تراشهی اپل M1 استفاده شده در نسل جدید آیپد پرو، آخرین نسل مکبوک ایر، مکبوک پرو، مکمینی و آیمک جدید دارای یک نقص امنیتی است.

گویا این نقص امنیتی سختافزاری بوده و نمیتوان آن را برطرف کرد. به نظر میرسد که اپل یک شرط اصلی را در زمان توسعهی تراشهی M1 با معماری ARM نقض کرده است. رخ دادن این اتفاق به این معنی است که هیچ راه آسانی برای رفع این مشکل وجود ندارد.

وجود این مشکل در تراشهی اپل M1 به دو اپلیکیشن مختلف اجازه میدهد تا بدون استفاده از ویژگیهای عادی سیستم عامل، به صورت مخفیانه به مبادلهی اطلاعات بپردازند.

خوشبختانه، وجود این آسیبپذیری خطرات جدی امنیتی را به دنبال ندارد و در بدترین حالت ممکن این است که شرکتهای فعال در زمنیهی تبلیغات هدفمند از این موضوع برای ردیابی کاربران در زمان استفاده از اپهای مختلف استفاده کنند.

Martin دربارهی این موضوع میگوید که هکرها نمیتوانند از این آسیبپذیری برای در اختیار گرفتن کنترل دستگاه شما یا سرقت اطلاعات مهم و شخصی استفاده کنند. البته باید بگوییم که در هر حال یک نقص امنیتی یک آسیبپذیری است و وجود آن امنیت سیستم عامل دستگاه را به خطر میاندازد.

گویا این نقص امنیتی بر روی تمامی دستگاههای مجهز به تراشهی اپل M1 و تمامی آیفونهای ۱۲ تأثیر میگذارد، زیرا تراشهی A14 Bionic به کار رفته در این آیفونها دارای همان معماری است که در ساخت تراشهی M1 از آن استفاده شده است.

گویا این نقص امنیتی بر روی تمامی دستگاههای مجهز به تراشهی اپل M1 و تمامی آیفونهای ۱۲ تأثیر میگذارد، زیرا تراشهی A14 Bionic به کار رفته در این آیفونها دارای همان معماری است که در ساخت تراشهی M1 از آن استفاده شده است.

خطر جدی این مشکل چیست؟ اگر هم اکنون کامپیوتر شما آلوده به بد افزار باشد، این بد افزار میتواند با دیگر بد افزارهای موجود بر روی کامپیوتر شما با استفاده از روشهای اینچنین و غیرمشخص ارتباط برقرار کند. البته باید گفت که این احتمال هم وجود دارد که این بد افزار با دیگر بد افزارهای موجود بر روی سیستم شما هم با استفاده از روشهای شناخته شده ارتباط برقرار کند.

این توسعهدهنده دربارهی این آسیبپذیری امنیتی میگوید که وجود این مشکل آنقدر هم چیز بدی نیست. اگر بخواهم صادق باشم، باید بگویم که من انتظار دارم تا بیشتر از هکرها، شرکتها تبلیغاتی سعی کنند تا از این آسیبپذیری سو استفاده کنند تا بتوانند کاربران را در زمان استفاده از اپهای مختلف ردیابی کنند. البته اگر اپ موجود بر روی اپ استور قصد انجام این کار را داشته باشد اپل میتواند آن اپ را شناسایی کند.

این شخص در ادامه میگوید که کاربران نباید نگران وجود این مشکل باشند. در حالت کلی در واقع کسی نمیتواند کاربرد نامطلوبی را برای این مشکل پیدا کند. علاوه بر این، هم اکنون هم میلیونها روش و کانال جانبی در هر سیستمی وجود دارد که شما میتوانید از آنها برای ارتباط بین فرایندها استفاده کنید. در واقع کانالهای مخفی و اینچنینی نمیتوانند که باعث نشت اطلاعات از اپهای مختلف یا سیستم شوند.

این توسعهدهنده دوباره تکرار میکند که وجود این کانالهای مخفی برای ارتباط، به طور کامل بیمصرف هستند مگر اینکه سیستم شما از قبل در معرض خطر قرار گرفته باشد.

تنها روشی که با استفاده از آن میتوان این مشکل را حل کرد این است که سیستم عامل موجود بر روی دستگاه را به صورت یک ماشین مجازی بر روی آن اجرا کرد. البته انجام این کار یک روش زیادی محتاطانه و همراه با هدر دادن غیر ضروری منابع سیستم است.

همچنین ممکن است که این نقص بر روی نسل بعدی تراشهی M1 هم تأثیر بگذارد، اما ممکن است که اپل این مشکل را در دو نسل بعد از تراشهی اپل M1 حل کند. میتوان گفت که تراشهی M1X که به احتمال زیاد اپل از آن در نسل بعدی مکبوک پرو استفاده خواهد کرد هم به احتمال زیاد دارای این مشکل خواهد بود. در نهایت باید بگوییم که اپل از این مشکل آگاه شده و وجود آن را تأیید کرده است.

منبع: Phone Arena